DMARC en progression en attendant BIMI

L’Afnic a étudié l’adoption de SPF, DMARC, DKIM et BIMI sur les noms de domaine en .FR. Par rapport à 2023, le déploiement de DMARC a doublé sur la zone .FR.

Il faut rappeler que les méthodes SPF, DMARC et DKIM sont essentielles pour protéger les noms de domaine contre les attaques de phishing et améliorer la délivrabilité des e-mails.

Définition de SPF, DMARC, DKIM

Pour rappel, voici ce que signifie ces solutions :

SPF (Sender Policy Framework) : SPF est un protocole d’authentification des e-mails qui permet aux propriétaires de noms de domaine d’indiquer de quels serveurs de messagerie sont autorisés à envoyer des e-mails en leur nom. Cela aide à prévenir le spoofing (usurpation d’identité) en vérifiant que les courriers électroniques proviennent de sources autorisées.

DKIM (DomainKeys Identified Mail) : DKIM ajoute une signature numérique aux courriels sortants. Cette signature permet alors au destinataire de vérifier que l’email n’a pas été altéré pendant son transit et qu’il provient bien du nom de domaine indiqué. Cela renforce ainsi l’intégrité et l’authenticité des messages.

DMARC (Domain-based Message Authentication, Reporting & Conformance) : DMARC combine SPF et DKIM pour offrir une protection supplémentaire. Il permet aux propriétaires de noms de domaine de définir des politiques sur la manière dont les emails non authentifiés doivent être traités (par exemple, les mettre en quarantaine ou les rejeter). DMARC fournit également des rapports sur les tentatives d’usurpation d’identité, aidant ainsi à surveiller et à améliorer la sécurité des e-mails.

L’adoption de DMARC a doublé en un an parmi les noms de domaine en .FR

Entre 2023 et 2024, l’étude de l’AFNIC sur le sujet a constaté que désormais 16,6 % des noms de domaines publient une politique DMARC contre 7,8 % en 2023.

Il s’agit d’une progression majeure en l’espace d’un an.

Les autres entrées sont aussi en progression avec 74,4 % des .FR avec une politique SPF (contre 57,8 % en 2023). De plus, 33 % des .FR ont déployé DKIM contre 23,1 % en 2023.

Cette hausse fulgurante peut s’expliquer par deux initiatives privées de deux acteurs importants d’internet : Google et Yahoo.

Depuis février 2024, les expéditeurs qui envoient 5 000 messages ou plus par jour à des comptes Gmail doivent authentifier les e-mails sortants via DMARC.

Les politiques DMARC à appliquer

Il faut souligner que Google n’est pas intransigeant dans ce changement de règles. Une simple politique DMARC de type p=none suffit pour Gmail et Yahoo. Cela signifie qu’en cas d’adresses IP non autorisées, les courriels sont tout de même délivrés.

L’AFNIC rappelle qu’il existe trois possibilités en matière de politique DMARC.

« Le terme p=reject dans une politique DMARC signifie «?ne pas laisser passer le message?» ; le terme p=none, à l’inverse, signifie «?laisser passer le message quand même?» et entre les deux se trouve p=quarantine, qui suggère une mise en quarantaine, par exemple en rangeant le message dans un sous-répertoire «?indésirables?» ou en la mettant dans une file d’attente pour un examen plus minutieux ».

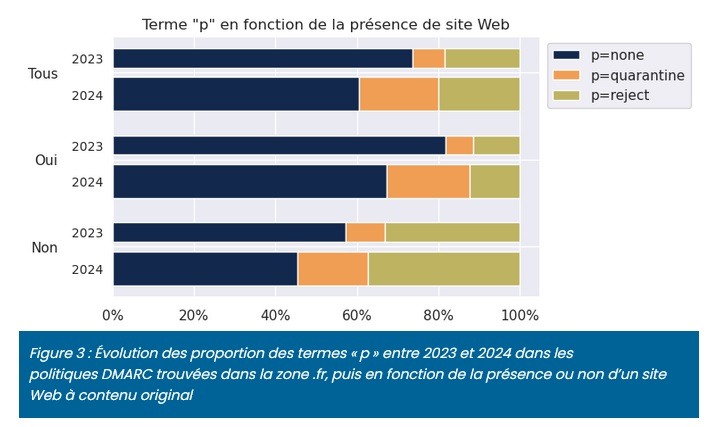

Pour autant, l’étude de l’AFNIC constate une « montée en flèche de l’adoption de DMARC qui va aussi de pair avec une nette diminution de la proportion de politiques p=none, essentiellement en faveur du p=quarantine. Le p=reject connaît quant à lui une progression très faible chez les domaines publiant un site Web mais plus importante chez les domaines dépourvus de site Web ».

Déploiement DMARC sur les noms de domaine en .FR (Source : Afnic.fr)

Ainsi, l’AFNIC a identifié 117?243 domaines publiant un p=reject. A ce titre, cela représente 2,99 % des .FR ; plus du double là aussi de 2023 (1,34 %).

Pas de BIMI sans DMARC

La progression de DMARC s’explique aussi par l’intérêt croissant autour de BIMI (Brand Indicators for Message Identification).

BIMI est une norme récente qui permet aux entreprises d’afficher leur logo à côté de leurs e-mails dans la boîte de réception des destinataires.

Pour qu’une messagerie prenant en charge BIMI affiche le logo associé au nom de domaine expéditeur, il est notamment nécessaire d’avoir une politique DMARC. Celle-ci doit d’ailleurs être stricte avec un p=quarantine ou un p=reject.

Depuis 2016, Solidnames accompagne les organisations souhaitant déployer SPF, DKIM et DMARC. Cette mission de consulting IT nommée DRUIDE chez Solidnames a été réalisée des dizaines de fois depuis huit ans.

En 2022, Solidnames a implémenté BIMI pour son nom de domaine principal solidnames.fr. Depuis, notre société propose aussi cet accompagnement IT aux organisations qui souhaitent adopter BIMI.

Néanmoins, l’usage de BIMI reste confidentiel sur la zone du .FR. D’après l’étude AFNIC 2024, il y a seulement 58 noms de domaine (dont solidnames.fr et quelques clients) qui disposent des certificats VMC (Verified Mark Certificate) adéquats pour BIMI.

Ce marché se partage entre deux entreprises américaines DigiCert et Entrust.

Les États de plus en plus exigeants en matière de politique DMARC en attendant BIMI ?

Cependant, l’adoption de DMARC et BIMI peut s’appuyer sur un contexte règlementaire qui encourage fortement ces usages.

Depuis, de nombreux pays ont suivi cette tendance. En 2018, les organisations saoudiennes sont été incitées à utiliser DKIM, SPF et DMARC comme techniques avancées de protection contre le phishing afin de filtrer les messages frauduleux.

En 2022, le secteur public irlandais est invité à utiliser SPF, DKIM, DMARC et TLS pour renforcer la sécurité du courrier électronique.

L’année précédente a vu des applications plus strictes. Les agences gouvernementales néerlandaises sont tenues de mettre en œuvre DMARC, ainsi que DKIM, SPF. Au Danemark, les entités gouvernementales doivent mettre en œuvre une politique DMARC de p=reject sur tous leurs noms de domaine.

Toutes ces initiatives démontrent que partout dans le monde, le problème structurel de l’email et la facilité avec laquelle il est possible d’usurper une identité est pris à bras-le-corps.